Курило Андрей, Банк России. Как обеспечить

реклама

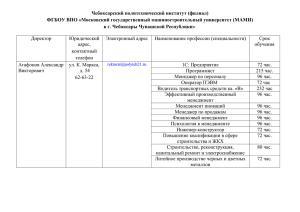

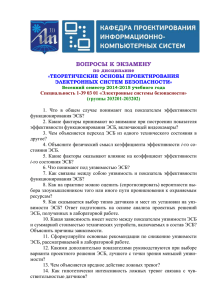

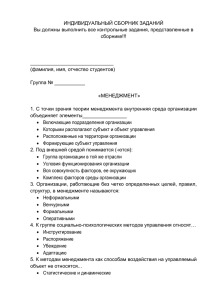

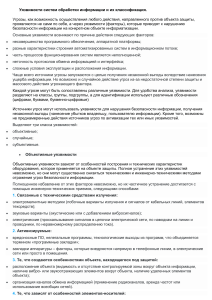

"Информационная безопасность бизнеса и госструктур" «Как обеспечить комплексный подход к реализации проектов по обеспечению ИБ». Курило Андрей Петрович Банк России 24 мая 2011 года Деятельность организации в общем виде Связи в иерархии понятий (классификации) Включение, например: «Штатное расписание является частью внутренней нормативной базы организации» Отношения субъект ó объект, субъект ó субъект Информационная сфера организации Управление Обозначения Информационные потоки Учредительная и лицензионная база организации Правовая среда бизнеса Менеджмент Специфичная информация бизнеса Аналитика Модели Прогнозы ... ... ... Знания Регуляторы, гос. органы, другие организации Другая нормативная база Другая информация о процессах Роли в бизнеспроцессах и ИТ Персонал (личные дела) Материальные активы (описания) е, ени ряж , е спо Ра дени ание в а вл льзо по Штатное расписание я ни че сть а зн но На олж д на На з на нач ро ен ль ия Положениеоо Положение Положение о процессе процессе процессе Отражение материального мира внутри организации Отчетность Технические и программные средства ИТ Отражение материального мира за пределами организации Внутренняя отчетность Финансовые активы (сведения, транзакции) Информационные активы бизнеса Потребители продукции организации Информация о товарах и услугах («чужая» продукция) Пользование Решения, исполнение, контроль Другие материальные активы Информация о своей продукции Дог о отн ворны ош ени е я Внутренняя нормативная база организации Договора Поставщики (исполнители, подрядчики) е ны ор ия в н го До ноше т о Отражение деятельности организации в информационном мире В ян ли ие ие Реальный (материальный) мир Менеджмент Информационный мир ие Влияние н ия Вл Вл ия н ие Процессы Тенд пере енция мещ бизн ения еса Вл ия н ие ия н Вл Вл и я ни е Среда Взаимодействие бизнес – среды и информационного мира Топ-менеджмент Требования: полезность доступность объективность актуальность полнота согласованность достоверность релевантность понятность защищенность Менеджмент бизнеснаправлений Руководство служб, подразделений Персонал Особенности деятельности в бизнес-среде Принятие решений по управлению Слабо детерминированная среда бизнеса Результат t Время T Взаимосвязь категорий управления: корпоративного, информационных технологий, информационной безопасности Корпоративное управление Эффективность и т. д. Корпоративное управление ИТ Корпоративное управление ИБ ИТ ИТ, но не ИБ НЕ- ИТ Общий фактор ИТ Человеческий фактор и т. д. Менеджмент информационной безопасности Менеджмент ИТ Три основные цели корпоративного управления информационной безопасностью Причастные стороны (С овет директоров, (Совет директоров, высшее высшее руководство)) руководство) Учетность Учетность Обеспечение потребностей бизнеса Цели Ц ели Деятельность, связанная с ИБ Соответствие ППринципы ринципы Универсальная циклическая модель корпоративного управления (по ДемингуШурхарту) То же, во времени время Иерархия циклических моделей управления Вопросы, требующие ответа • • • • Что такое проект по безопасности? Что такое система безопасности? Что такое улучшение системы безопасности? Как локальный проект по безопасности может улучшить безопасность системы в целом? • Каковы критерии оценки уровня безопасности системы в целом, с учетом новых проектов • От чего в итоге зависит успешность реализации проекта • Как соотнести понятия «реализация» и «жизненный цикл» проекта Фундаментальные понятия в сфере безопасности • • • • • • Угроза Субъект (агент) угрозы Атака Уязвимость события Инцидент Нарушение доступности • нарушение целостности последствия • нарушение конфиденциальности Правонаруанализ • ущерб шение Соотношения фундаментальных понятий Угроза х субъект угрозы = атака Атака х инцидент уязвимости = последствия Постулаты 1.Атаки на объект защиты и уязвимости систем защиты объекта не связаны и не коррелируются 2.Вероятность атаки практически полностью определяется вероятностью возникновения субъекта угрозы 3. Вероятность возникновения инцидента гораздо, на порядки выше, чем вероятность возникновения атаки 4.Вероятность последствий практически полностью определяется вероятностью возникновения уязвимости и совпадения ее сигнатуры с сигнатурой атаки о деятельности службы безопасности Цель деятельности любой службы безопасности заключается не сколько в реализации новых проектов по безопасности, сколько в выявлении и устранении уязвимостей в системе защиты, в том числе и в любом реализуемом проекте. Как добиться того, чтобы максимально уменьшить число возникающих уязвимостей? Чем порождаются уязвимости • • • • Неправильным проектированием Неправильной реализацией проекта Отказами техники Текущей деятельностью эксплуатирующего персонала • Текущей деятельностью пользователей и функционального персонала • Неудовлетворительным сопровождением Какие уязвимости наиболее опасны? 1). Существующие длительное время 2). Возникающие бесконтрольно, в нарушение регламентов деятельности Направления борьбы с уязвимостями • Качественное сопровождение систем • Грамотная эксплуатация • Периодический, с частотой 3-5 лет, анализ рисков несоответствия выбранной политики безопасности угрозам системе Что их сделало такими? Правильно (неправильно) заданные начальные условия приводят к впечатляющим результатам! Понятие «жизненный цикл» системы • В общем случае под термином жизненный цикл системы ( System Life Cycle ) понимается определенная эволюция, период времени и совокупность работ, меняющих состояние системы от появления замысла и начала ее разработки до окончания эксплуатации. Обычно разбивается на отдельные стадии — анализ требований, проектирование, реализация (конструирование), верификация и эксплуатация. • Стадии ЖЦ системы могут повторяться итерационным образом в связи с постепенным уточнением требований к системе и/или с необходимостью ее адаптации к тем изменениям, которые возникают в предметной области системы. Процессы обеспечения ЖЦ • По стандарту ISO/IEC 12207 ЖЦ ИС базируется на трех группах процессов: • основные процессы ЖЦ ИС: приобретение, поставка, разработка, эксплуатация, сопровождение. Разработка ИС состоит из трех этапов: анализ, проектирование и реализацию (программирование) • вспомогательные процессы, обеспечивающие выполнение основных процессов: документирование, управление конфигурацией, обеспечение качества, верификация, аттестация, оценка, аудит, решение проблем • организационные процессы: управление проектами, создание инфраструктуры проекта, определение, оценка и улучшение самого ЖЦ, обучение. основные этапы жизненного цикла системы • • • Планирование; Анализ исходных требований и разработка спецификаций требований к ИС; Проектирование (спецификация подсистем, функциональных компонентов и способов их взаимодействия в системе); • Разработка • Испытания на соответствие требованиям и отладка; • Внедрение - установка и ввод системы в действие: конфигурирование базы данных; конфигурирование рабочих мест пользователей; обеспечение эксплуатационной документацией; проведение обучения персонала; • эксплуатация (использование): локализация проблем и устранение причин их возникновения; модификация ИС в рамках установленного регламента; подготовка предложений по совершенствованию, развитию и модернизации системы. • сопровождение ИС - обеспечение штатного процесса эксплуатации системы • Вывод из эксплуатации • утилизация • Этап эксплуатации превышает по времени все остальные в 5-10 раз • На этапе эксплуатации все зависит от качества эксплуатации и сопровождения систем и подсистем • Качеством эксплуатации и сопровождения определяется надежность работы системы безопасности, то есть количество возникающих в ней инцидентов уязвимости Проблемы реализации комплексного подхода • Одновременно существующих на объекте систем и подсистем десятки, сотни и тысячи • Каждая их этих подсистем имеет свой жизненный цикл • Этапы эксплуатации и сопровождения не совпадают или совпадают частично За всем этим нужно следить! Спасибо за внимание Андрей Петрович Курило, ЦБ РФ