Особенности применения и реализации схем распределенного

реклама

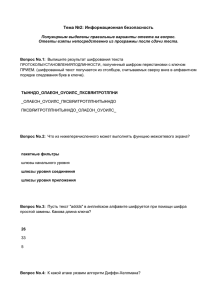

УДК 004.056:378(06) Проблемы информационной безопасности в системе высшей школы М.М. МЯСУМОВ Московский инженерно-физический институт (государственный университет) ОСОБЕННОСТИ ПРИМЕНЕНИЯ И РЕАЛИЗАЦИИ СХЕМ РАСПРЕДЕЛЕННОГО БЛОЧНОГО ШИФРОВАНИЯ Большинство известных работ, посвященных пороговой криптографии, касаются вопросов распределения криптографических примитивов с открытым ключом, в частности, схем пороговой подписи и механизмов пороговых операций расшифрования. Но в последнее время предприняты попытки применения пороговой криптографии для схем симметричного шифрования, и в частности, для операций блочного зашифрования и расшифрования. В докладе рассматриваются некоторые прикладные вопросы построения и реализации таких схем. В пороговой криптографии основной целью распределения операций вычисления базовых криптографических примитивов между определенным числом узлов являются: ослабление требований доверия к безопасности отдельных узлов; повышение устойчивости к выходам из строя отдельных узлов. Существует несколько причин для распределенного выполнения криптографических операций: 1) повышение эффективности (отдельные узлы выполняют различные задачи); 2) обеспечение отказоустойчивости (если некоторые узлы выйдут из строя, другие могут выполнять их задачи); 3) повышение защищенности к утрате части ключей (секретные данные, необходимые для выполнения задачи, распределены между узлами). Впервые техника распределенного выполнения операций блочного шифрования была в работе [1]. Метод, представленный авторами этой работы, назван последовательным распределением (sequence sharing). При разделении алгоритма блочного шифрования подразумевается, что операции блочного зашифрования и расшифрования являются процессами, распределенными между группой объектов. При распределенном зашифровании группа отправителей совместно генерирует шифртекст, который они потом отправляют одному получателю. При распределенном расшифровании один отправитель зашифровывает сообщение и отправляет его группе получателей, которые должны совместно расшифровывать сообщение. ISBN 5-7262-0636-3. XIII Всероссийская научная конференция 83 УДК 004.056:378(06) Проблемы информационной безопасности в системе высшей школы Рассмотрим пример возможного применения техники распределенного выполнения алгоритма блочного шифрования. Директора филиалов компании установили систему, использующую алгоритмы блочного шифрования для связи с генеральным директором, который находится в главном офисе. Задача распределенного шифрования в данном случае состоит в следующем: любые, например, три директора могут совместно сгенерировать зашифрованное сообщение для генерального директора и отправить ему, который, в свою очередь, корректно расшифровав сообщение, может быть уверен, что некоторая группа, по меньшей мере, из трех директоров совместно сгенерировала шифртекст. Задача распределенного расшифрования заключается в следующем: генеральный директор компании будет обладать возможностью отправлять зашифрованные сообщения директорам филиалов, и для того чтобы они смогли его расшифровать, необходимо взаимодействие минимум трех директоров филиалов. Автором доклада представлены следующие варианты реализации схем распределенного блочного шифрования [2]: распределенное блочное шифрование с использованием схемы пороговой криптографии; разделение алгоритма блочного шифрования, основанное на каскадах; разделение алгоритмов блочного шифрования, используя последовательное деление; с использованием кумулятивного отображения; каскадное разделение алгоритма блочного шифрования с использованием кумулятивных отображений; разделение блочного шифрования с использованием XOR-сумм; разделение алгоритма блочного шифрования, основанное на разбиении открытого сообщения. Представленные методы распределения операций блочного шифрования в одинаковой степени применимы, но каждый имеет свои особенности и области эффективного применения. Решающими критериями их выбора являются увеличение сообщения при зашифрования и объем ключевой информации, необходимой для зашифрования и расшифрования участниками схемы. Список литературы 1. Brickell E., Crescenzo G., Frankel Y. Sharing Block Ciphers. Information Security and Privacy, Lecture Notes in Computer Science, 2000. ISBN 5-7262-0636-3. XIII Всероссийская научная конференция 84 УДК 004.056:378(06) Проблемы информационной безопасности в системе высшей школы 2. Martin K. M., Safavi-Naini R., Wang H., Wild P. R. Distributing the Encryption and Decryption of a Block Cipher, 2004. ISBN 5-7262-0636-3. XIII Всероссийская научная конференция 85