Инструкция по настройке и обновлению сертификатов X.509 на серверах приложений Oracle группы продуктов

Identity Management (Weblogic, OAM, OIM, OID, WebTier/OHS)

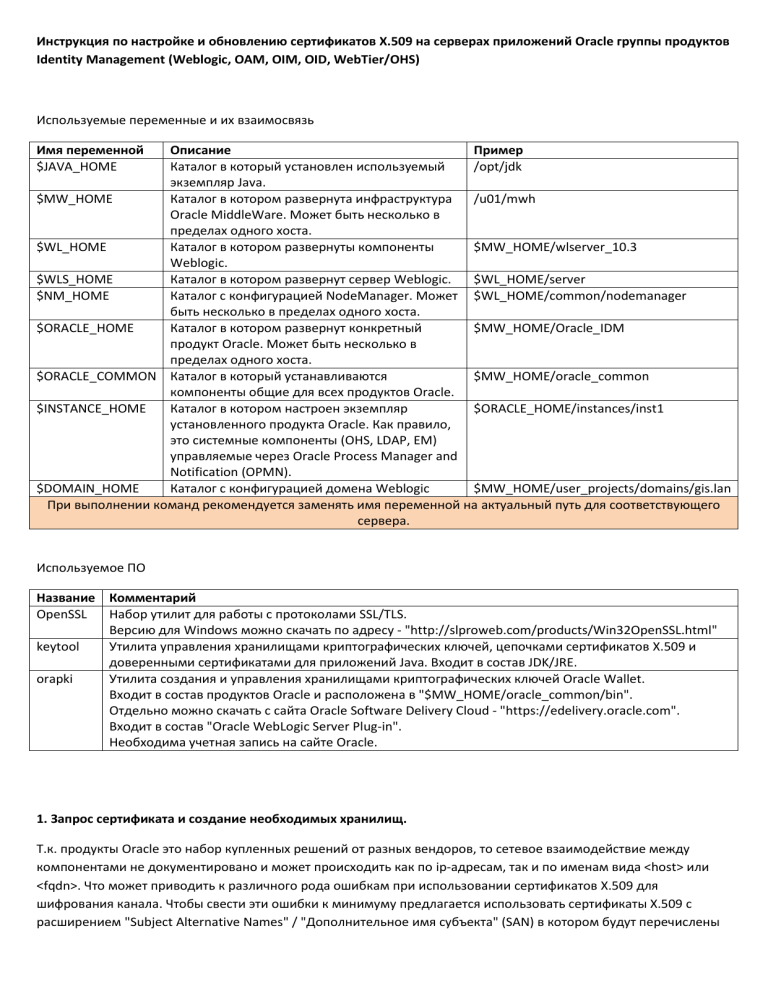

Используемые переменные и их взаимосвязь

Имя переменной

$JAVA_HOME

Описание

Пример

Каталог в который установлен используемый

/opt/jdk

экземпляр Java.

$MW_HOME

Каталог в котором развернута инфраструктура

/u01/mwh

Oracle MiddleWare. Может быть несколько в

пределах одного хоста.

$WL_HOME

Каталог в котором развернуты компоненты

$MW_HOME/wlserver_10.3

Weblogic.

$WLS_HOME

Каталог в котором развернут сервер Weblogic.

$WL_HOME/server

$NM_HOME

Каталог с конфигурацией NodeManager. Может $WL_HOME/common/nodemanager

быть несколько в пределах одного хоста.

$ORACLE_HOME

Каталог в котором развернут конкретный

$MW_HOME/Oracle_IDM

продукт Oracle. Может быть несколько в

пределах одного хоста.

$ORACLE_COMMON Каталог в который устанавливаются

$MW_HOME/oracle_common

компоненты общие для всех продуктов Oracle.

$INSTANCE_HOME

Каталог в котором настроен экземпляр

$ORACLE_HOME/instances/inst1

установленного продукта Oracle. Как правило,

это системные компоненты (OHS, LDAP, EM)

управляемые через Oracle Process Manager and

Notification (OPMN).

$DOMAIN_HOME

Каталог с конфигурацией домена Weblogic

$MW_HOME/user_projects/domains/gis.lan

При выполнении команд рекомендуется заменять имя переменной на актуальный путь для соответствующего

сервера.

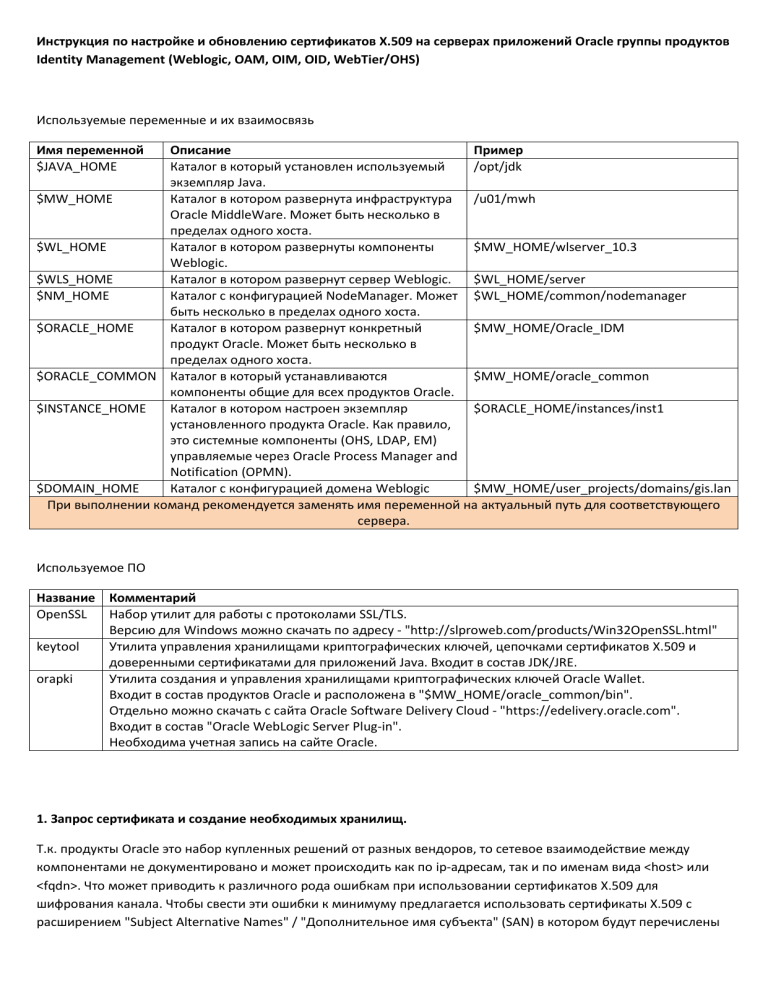

Используемое ПО

Название Комментарий

OpenSSL

Набор утилит для работы с протоколами SSL/TLS.

Версию для Windows можно скачать по адресу - "http://slproweb.com/products/Win32OpenSSL.html"

keytool

Утилита управления хранилищами криптографических ключей, цепочками сертификатов X.509 и

доверенными сертификатами для приложений Java. Входит в состав JDK/JRE.

orapki

Утилита создания и управления хранилищами криптографических ключей Oracle Wallet.

Входит в состав продуктов Oracle и расположена в "$MW_HOME/oracle_common/bin".

Отдельно можно скачать с сайта Oracle Software Delivery Cloud - "https://edelivery.oracle.com".

Входит в состав "Oracle WebLogic Server Plug-in".

Необходима учетная запись на сайте Oracle.

1. Запрос сертификата и создание необходимых хранилищ.

Т.к. продукты Oracle это набор купленных решений от разных вендоров, то сетевое взаимодействие между

компонентами не документировано и может происходить как по ip-адресам, так и по именам вида <host> или

<fqdn>. Что может приводить к различного рода ошибкам при использовании сертификатов X.509 для

шифрования канала. Чтобы свести эти ошибки к минимуму предлагается использовать сертификаты X.509 с

расширением "Subject Alternative Names" / "Дополнительное имя субъекта" (SAN) в котором будут перечислены

все имена (как хоста так и FQDN) и ip-адреса кластера и его узлов. Однако не все продукты Oracle понимают

такие сертификаты.

Процедура создания хранилищ сертификатов выполняется в два этапа:

создаем запрос на сертификат, получаем его и собираем ключевую пару в контейнер PKCS#12

контейнер PKCS#12 импортируем в хранилища сертификатов форматов JKS (Weblogic, NodeManager),

JCEKS (OAM) и Oracle Wallet (WebTier/OHS, OID).

Важно:

часть продуктов Oracle требует, чтобы пароль на приватный ключ и на контейнер с сертификатами совпадали,

хотя некоторые позволяют указать раздельные пароли для ключа и контейнера. Но рекомендуется использовать

одинаковый. Из-за требований к сложности пароля для Oracle Wallet, должны соблюдаться следующие условия:

- минимальная длина пароля - 8 символов

- латинские символы

- как минимум одна цифра или спецсимвол.

Если пароль не будет соответствовать этим требованиям, то при попытке создать Oracle Wallet вы получите

ничем не примечательную ошибку "Unable to save wallet at <имя_wallet>".

В примере ниже пароль - "KeyStorePassword#".

Рекомендуется всегда придерживаться правила:

<пароль_на_wallet> = <пароль_на_jks_контейнер> = <пароль_на_контейнер_P12> = <пароль_ключа>

Запрос на выпуск сертификата будет выполняться через OpenSSL. Все работы можно выполнять на АРМ с

Windows, а затем перенести хранилища на целевые сервера. Все команды вводятся в одну строку с пробелами

между параметрами. Если работы ведутся на хосте с ОС Linux, то команды выполняются от имени пользователя владельца $ORACLE_HOME (как правило, это пользователь "oracle").

Синтаксис команд для выполнения на Linux и Windows одинаков.

Имена файлам хранилищ рекомендуется давать по имени целевого кластера/сервера. Ниже приведена

процедура запроса сертификата и создания контейнеров разных форматов для кластера "webqas" состоящего из

узлов "web1qas", "web2qas". Кластерный FQDN адрес - webqas.gis.lan.

1.1. Создать папку "webqas_x509" и перейти в нее.

1.2. Создать текстовый файл "gensan.cnf" с параметрами запроса сертификата:

[req]

distinguished_name = req_distinguished_name

req_extensions = v3_req

[req_distinguished_name]

countryName = Country Name (2 letter code)

countryName_default = RU

stateOrProvinceName = State or Province Name (full name)

stateOrProvinceName_default = Leningradskaya obl.

localityName = Locality Name (eg, city)

localityName_default = SPb

organizationalUnitName = Organizational Unit Name (eg, section)

organizationalUnitName_default = DV

organizationName = Organization Name

organizationName_default = OOO Gazinformservis

commonName = Common Name

commonName_default = webqas.gis.lan

commonName_max

= 64

[v3_req]

keyUsage = digitalSignature, keyEncipherment

extendedKeyUsage=serverAuth

subjectAltName = @alt_names

[alt_names]

DNS.1 = webqas.gis.lan

DNS.2 = web1qas.gis.lan

DNS.3 = web2qas.gis.lan

DNS.4 = webqas

DNS.5 = web1qas

DNS.6 = web2qas

DNS.7 = 10.0.0.2

DNS.8 = 10.0.0.3

DNS.9 = 10.0.0.4

IP.1 = 10.0.0.2

IP.2 = 10.0.0.3

IP.3 = 10.0.0.4

где в разделе "[alt_names]" перечислить имена кластера и всех узлов как в виде <hostname> так и FQDN. IP

адреса перечислять в секции имен (DNS.N) и в секции адресов (IP.N). В поле "commonName_default" указать

кластерное имя в формате FQDN.

1.3. Сгенерировать приватный ключ и запрос на сертификат

c:\> openssl req -newkey rsa:2048 -keyout webqas.key -passout pass:KeyStorePassword# -out

webqas.req -config gensan.cnf -batch

Loading 'screen' into random state - done

Generating a 2048 bit RSA private key

.......+++

..................+++

writing new private key to 'webqas.key'

-----

Результатом выполнения команды будут два файла:

webqas.key - приватный ключ с паролем "KeyStorePassword#"

webqas.req - запрос на выпуск сертификата

После отработки команды рекомендуется сразу же сделать резервные копии этих файлов, т.к. повторное ее

выполнение приведет к перезаписи файлов с ключом и запросом. И если уже выдан сертификат для старых

ключа и запроса, то он будет недействителен.

Для проверки, параметры запроса можно посмотреть командой:

c:\> openssl req -in webqas.req -text -noout

<...>

X509v3 Extended Key Usage:

TLS Web Server Authentication

X509v3 Subject Alternative Name:

DNS:webqas.gis.lan, DNS:web1qas.gis.lan, DNS:web2qas.gis.lan, DNS:webqas,

DNS:web1qas, DNS:web2qas, DNS:10.0.0.2, DNS:10.0.0.3, DNS:10.0.0.4, IP Address:10.0.0.2, IP

Address:10.0.0.3, IP Address:10.0.0.4

<...>

1.4. Выпустить сертификат

Передать файл с запросом "webqas.req" оператору ЦС и в ответ получить файл с сертификатом - "webqas.cer".

Также необходимо получить сертификат выпускающего ЦС (или полную цепь доверия).

Переименоввать файл с корневым сертификатом в "root-ca.crt".

1.5. Собрать ключевую пару в контейнер PKCS#12

Преобразовать корневой и серверный сертификаты в формат PEM:

c:\> openssl x509 -in root-ca.crt -out root-ca.pem -outform PEM

c:\> openssl x509 -in webqas.cer -out webqas.pem -outform PEM

Собрать контейнер PKCS#12:

c:\> openssl pkcs12 -export -CAfile root-ca.pem -chain -name "server" -in webqas.pem -inkey

webqas.key -passin pass:KeyStorePassword# -out webqas.p12 -passout pass:KeyStorePassword#

Loading 'screen' into random state - done

В результате ключевая пара будет экспортирована в файл "webqas.p12" формата контейнер PKCS#12 с паролем

"KeyStorePassword#" на контейнер, паролем "KeyStorePassword#" на ключ и алиасом ключевой пары "server".

1.6. Импортировать ключевую пару в контейнер Java KeyStore (JKS)

Создать контейнер и импортировать в него ключевую пару:

c:\> keytool -v -importkeystore -srckeystore webqas.p12 -srcstorepass KeyStorePassword# srcstoretype PKCS12 -destkeystore webqas.jks -deststorepass KeyStorePassword# -deststoretype JKS

Entry for alias server successfully imported.

Import command completed: 1 entries successfully imported, 0 entries failed or cancelled

[Storing webqas.jks]

Результатом команды будет файл "webqas.jks" формата контейнер JKS в который будет записана ключевая пара

под алиасом "server" (под ним находилась в исходном контейнере). Импортировать корневой сертификат (или

цепь доверия) ЦС:

c:\> keytool -importcert -v -noprompt -alias rootca -keystore webqas.jks -storepass

KeyStorePassword# -file root-ca.pem -trustcacerts

Certificate was added to keystore

[Storing webqas.jks]

В результате выполнения команды в контейнер будет добавлен корневой сертификат ЦС под алиасом "rootca".

Посмотреть содержимое контейнера можно командой:

c:\> keytool -list -keystore webqas.jks -storepass KeyStorePassword#

Keystore type: JKS

Keystore provider: SUN

Your keystore contains 2 entries

rootca, 13.07.2016, trustedCertEntry,

Certificate fingerprint (SHA1): 61:E8:40:4A:8B:EE:15:9C:E5:66:F0:A9:72:B3:98:70:FB:6B:69:53

server, 13.07.2016, PrivateKeyEntry,

Certificate fingerprint (SHA1): D0:A9:F6:67:63:0C:B8:BF:99:FD:5C:F3:67:AF:61:64:C9:DD:96:D7

В результате создан контейнер JKS который можно использовать как "Identity Store", так и "Trust Store" в режиме

конфигурации SSL "CustomIdentityAndCustomTrust" на серверах приложений Oracle Weblogic.

1.7. Импортировать ключевую пару в контейнер Oracle Wallet

Особенностью контейнера Oracle Wallet является то, что это папка с набором файлов, он может содержать только

одну ключевую пару и несколько доверенных сертификатов.

Создть контейнер с возможностью автологина:

c:\> orapki wallet create -wallet webqas -auto_login -pwd KeyStorePassword#

В результате выполнения команды будет создана папка "webqas" с файлами:

cwallet.sso - хранилище сертификатов, используется для автологина. Без пароля

ewallet.p12 - хранилище сертификатов. С паролем.

Содержимое обоих файлов хранилища синхронизируется при внесении изменений.

Импоровать контейнер JKS в Oracle Wallet:

c:\> orapki wallet jks_to_pkcs12 -wallet webqas -keystore webqas.jks -jkspwd KeyStorePassword# -pwd

KeyStorePassword#

Посмотреть содержимое Wallet:

c:\> orapki wallet display -wallet webqas -pwd KeyStorePassword#

Oracle PKI Tool : Version 11.1.1.9.0

Copyright (c) 2004, 2015, Oracle and/or its affiliates. All rights reserved.

Requested Certificates:

User Certificates:

Subject:

CN=webqas.gis.lan,OU=DV,O=OOO Gazinformservis,L=SPb,ST=Leningradskaya obl.,C=RU

Trusted Certificates:

Subject:

CN=RootCA,O=OOO Gazinformservis,C=RU

Все необходимые хранилища созданы и можно приступать к настройке SSL на серверах с их использованием.

Далее все действия выполняются со сгенерированными хранилищами "webqas", но необходимо понимать, что

для серверов разных кластеров это будут свои хранилища. На узлы одного кластера будет устанавливаться одно

и то же хранилище. Все команды выполняются от пользователя, от имени которого запускаются сервера

приложений. Как правило, это "oracle:oinstall". Команды выполняются на сервере на котором установлен и

сконфигурирован компонент для которого настраивается SSL.

2. Копирование контейнеров на узел кластера

Создать каталог "$MW_HOME/keystores" и скопировать в него файлы "webqas.jks", "webqas.p12", "root-ca.pem" и

каталог "webqas".

3. Экземпляр Java

Сгенерированные хранилища будут использоваться конкретными сервисами серверов приложений. Однако

управление работой компонент домена Weblogic выполняется с сервера AdminServer через утилиту WebLogic

Scripting Tool (WLST) которая оперирует скриптами на языке Jython. Для межсетевого взаимодействия

используется проприетарный протокол t3/t3s.

3.1. Чтобы появилось доверие к сертификатам установленным на остальные компоненты, необходимо добавить

корневой сертификат (или цепь доверия) ЦС в стандартное хранилище доверенных сертификатов Java. По

умолчанию пароль для этого хранилища "changeit".

$ keytool -importcert -noprompt -alias rootca -keystore $JAVA_HOME/jre/lib/security/cacerts storepass changeit -file $MW_HOME/keystores/root-ca.pem -trustcacerts

Проверить, что сертификат корректно добавился:

$ keytool -list -alias rootca -keystore $JAVA_HOME/jre/lib/security/cacerts -storepass changeit

rootca, 13.07.2016, trustedCertEntry,

Certificate fingerprint (SHA1): 61:E8:40:4A:8B:EE:15:9C:E5:66:F0:A9:72:B3:98:70:FB:6B:69:53

4. Сервер приложений Weblogic

Настройка выполняется через утилиту WLST (WebLogic Scripting Tool) для всех серверов во всех развернутых

доменах Weblogic.

4.1. Запустить WLST:

$ORACLE_COMMON/bin/wlst.sh

4.2. Подключиться к AdminServer домена:

wls:/offline> connect('weblogic','<пароль_weblogic>','t3://wls-admin.gis.lan:7001')

4.3. Перейти в режим редактирования:

wls:/gis.lan/serverConfig> edit()

wls:/gis.lan/edit> startEdit()

4.4. Узнать список серверов в домене:

wls:/gis.lan/serverConfig> ls('/Servers/')

dr-AdminServer

4.5. Описанную ниже процедуру выполнить для каждого сервера из полученного предыдущей командой списка.

Перейти в конфигурацию сервера (в примере ниже - AdminServer):

wls:/gis.lan/edit !> cd("/Servers/AdminServer")

wls:/gis.lan/edit/Servers/AdminServer !>

Выставить тип хранилища, пути и пароли до хранилищ с сертификатами (<MW_HOME> заменить на реальный

путь на хосте на котором работает weblogic-сервер):

wls:/gis.lan/edit/Servers/AdminServer !> set("KeyStores", "CustomIdentityAndCustomTrust")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomIdentityKeyStoreFileName",

"<MW_HOME>/keystores/webqas.jks")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomIdentityKeyStorePassPhrase",

"KeyStorePassword#")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomIdentityKeyStoreType", "JKS")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomTrustKeyStoreFileName",

"<MW_HOME>/keystores/webqas.jks")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomTrustKeyStorePassPhrase", "KeyStorePassword#")

wls:/gis.lan/edit/Servers/AdminServer !> set("CustomIdentityKeyStoreType", "JKS")

Разрешить и выставить параметры SSL:

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> cd("/Servers/AdminServer/SSL/AdminServer")

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> set("Enabled", "true")

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> set("HostnameVerificationIgnored", "true")

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> set("ServerPrivateKeyAlias", "server")

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> set("ServerPrivateKeyPassPhrase",

"KeyStorePassword#")

Проверить корректность внесенных изменений:

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> validate()

Сохранить измененния:

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> save()

Активировать изменения и выйти:

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> activate(block="true")

wls:/gis.lan/edit/Servers/AdminServer/SSL/AdminServer !> exit()

После внесения изменений необходимо перезагрузить сервер Weblogic для которого они выполнялись.

5. NodeManager

Компонент управляющий дистанционным запуском/остановкой сервера Weblogic на хосте. В пределах хоста

может быть развернуто несколько экземпляров NodeManager обслуживающих разные $MW_HOME. Настройки

необходимо выполнять для всех настроенных экземпляров. Настройки NodeManager хранятся в текстовом

файле:

$NM_HOME/nodemanager.properties

Перед внесением изменений необходимо остановить настраиваемый экземпляр NodeManager.

5.1. Для включения SSL необходимо указать, что NodeManager работает в режиме SSL и указать пути до

хранилища, дописав в конец файла (или изменить значения существующих) следующие параметры

(<MW_HOME> заменить на реальный путь на узле на котором работает NodeManager):

KeyStores=CustomIdentityAndCustomTrust

CustomIdentityKeyStoreFileName=<MW_HOME>/keystores/webqas.jks

CustomIdentityKeyStoreType=JKS

CustomIdentityAlias=server

CustomIdentityKeyStorePassPhrase=KeyStorePassword#

CustomIdentityPrivateKeyPassPhrase=KeyStorePassword#

CustomTrustKeystoreFileName=<MW_HOME>/keystores/webqas.jks

CustomTrustKeyStoreType=JKS

и заменить значение параметра "SecureListener" на

SecureListener=true

После внесения изменений запустить NodeManager.

После запуска NodeManager, значения параметров содержащих пароли будут зашифрованы.

5.2. После изменения режима работы NodeManager на SSL, необходимо изменить настройки в домене Weblogic и

указать, что подключению к данному NodeManager теперь происходит по протоколу SSL.

Подключиться к AdminServer домена:

wls:/offline> connect("weblogic","<пароль_weblogic>","t3:// wls-admin.gis.lan:7001")

Перейти в режим редактирования:

wls:/gis.lan/serverConfig> edit()

wls:/gis.lan/edit> startEdit()

Узнать список хостов с NodeManager в домене:

wls:/gis.lan/edit !> ls("/Machines/")

drwwls-admin.gis.lan

Перейти в конфигурацию настроенного выше хоста и сменить тип подключения к нему на SSL:

wls:/gis.lan/edit !> cd("/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan")

wls:/gis.lan/edit/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan !> set("NMType","SSL")

Проверить корректность внесенных изменений:

wls:/gis.lan/edit/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan !> validate()

Сохранить изменения:

wls:/gis.lan/edit/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan !> save()

Активировать изменения и выйти:

wls:/gis.lan/edit/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan !>

activate(block="true")

wls:/gis.lan/edit/Machines/wls-admin.gis.lan/NodeManager/wls-admin.gis.lan !> exit()

После изменения режима подключения к NodeManager требуется перезагрузка сервера Weblogic "AdminServer".

6. Кластер OAM

6.1. Настроить SSL для Weblogic на каждом узле кластера.

6.2. Настроить SSL для NodeManager на каждом узле кластера.

6.3. Настройка SSL для приложения OAM.

6.3.1 Прежде всего, необходимо узнать пароль на хранилище сертификатов OAM которое хранится в файле

"$DOMAIN_HOME/config/fmwconfig/.oamkeystore".

Для этого необходимо запустить WLST из каталога $ORACLE_HOME на узле с AdminServer домена содержащего

компоненты OAM:

$ $ORACLE_HOME/common/bin/wlst.sh

wls:/offline> connect("weblogic","<пароль_weblogic>","t3s:// wls-admin.gis.lan:7002")

wls:/oam_domain/serverConfig> domainRuntime()

wls:/oam_domain/domainRuntime> listCred(map="OAM_STORE",key="jks")

OAM Keystore Password: fgl4igocnuafkjdnc9bqtggtj5

6.3.2. Затем импортировать ключевую пару из "$MW_HOME/keystores/webqas.p12" в хранилище OAM (тип

хранилища - JCEKS).

Действия выполняются на узле с AdminServer.

$ keytool -importkeystore -v -srckeystore $MW_HOME/keystores/webqas.p12 -srcstorepass

KeyStorePassword# -srcstoretype PKCS12 -destkeystore $DOMAIN_HOME/config/fmwconfig/.oamkeystore deststorepass fgl4igocnuafkjdnc9bqtggtj5 -deststoretype jceks

Если при импорте контейнера возникает ошибка "алиас server уже существует", то предварительно необходимо

переименовать алиас "server" или удалить его (предварительно сделав резервную копию хранилища).

$ keytool -changealias -v -alias server -destalias server_old -keypass KeyStorePassword# -keystore

$DOMAIN_HOME/config/fmwconfig/.oamkeystore -storepass fgl4igocnuafkjdnc9bqtggtj5 -storetype jceks

Убедиться, что под алиасом "server" сохранен новый сертификат.

$ keytool -list -v -alias server -keystore $DOMAIN_HOME/config/fmwconfig/.oamkeystore -storepass

fgl4igocnuafkjdnc9bqtggtj5 -deststoretype jceks

6.3.3. Дальнейшие настройки выполняются через консоль OAM.

Зайти в консоль OAM - https://oam.gis.lan:7002/oamconsole.

Перейти в "Access Manager Settings" и изменить значение параметров:

"OAM Server Port" = "14101"

"OAM Server Protocol" = HTTPS

"PEM KeyStore Alias" = "server" (алиас новой ключевой пары)

"PEM KeyStore Alias Password" = "KeyStorePassword#" (пароль на ключ новой ключевой пары)

После изменения настроек необходимо поочередно перезагрузить сервера OAM через консоль WLS. При

перезагрузке все OAM сервера получат новую версию хранилища ".oamkeystore" с сервера "AdminServer".

7. Кластер OHS

7.1. Конфигурация SSL для экземпляра WebTier/OHS.

Настройка SSL для экземпляра OHS сводится к указанию пути до нового хранилища Oracle Wallet. Для этого

необходимо изменить значение переменной "SSLWallet" в конфигурационном файле:

для WebTier 11g - "$INSTANCE_HOME/config/OHS/<имя_экземпляра>/ssl.conf"

для OHS12 - "$DOMAIN_HOME/config/fmwconfig/components/OHS/instances/<имя_экземпляра>/ssl.conf"

на:

SSLWallet <MW_HOME>/keystores/webqas

где вместо <MW_HOME> подставить реальный путь на этом узле.

7.2. Конфигурация SSL для модуля "mod_weblogoic".

Если на экземпляре OHS подключен модуль mod_weblogic (балансировка запросов к серверам Weblogic), то для

него тоже необходимо настроить параметры SSL. Его конфигурация хранится в файле для:

WebTier 11g - "$INSTANCE_HOME/config/OHS/<имя_экземпляра>/mod_wl_ohs.conf"

для OHS12 - "$DOMAIN_HOME/config/fmwconfig/components/OHS/instances/<имя_экземпляра>/mod_wl_ohs.conf"

Для настройки SSL модуля необходимо добавить в секцию "<IfModule weblogic_module> … </IfModule>"

следующие строки:

<IfModule weblogic_module>

...

### SSL

WlSSLWallet <MW_HOME>/keystores/webqas

WLProxySSL ON

WLProxyPassThrough ON

SecureProxy ON

...

</IfModule>

где вместо <MW_HOME> подставить реальный путь на этом узле.

7.3. После внесения изменений в конфигурационные файлы необходимо перезапустить экземпляр OHS.

Для OHS12:

$ $DOMAIN_HOME/bin/stopComponent.sh <имя_экземпляра>

$ $DOMAIN_HOME/bin/startComponent.sh <имя_экземпляра>

Для WebTier 11g:

$ $INSTANCE_HOME/bin/opmnctl stopall

$ $INSTANCE_HOME/bin/opmnctl startall

$ $INSTANCE_HOME/bin/opmnctl status -l

8. Кластер OIM

8.1. Настроить SSL для Weblogic на каждом узле кластера.

8.2. Настроить SSL для NodeManager на каждом узле кластера.

9. Кластер OID

9.1. Настроить SSL для Weblogic на каждом узле кластера.

9.2. Настроить SSL для NodeManager на каждом узле кластера.

9.3. Настройка SSL на экземпляре системного компонента OID (сервисе LDAP).

Необходимо зайти в консоль управления EM домена OID (https://wls-admin.gis.lan:7002/em) пользователем

weblogic.

9.3.1. Перейти в раздел "Identity and Access" и выбрать экземпляр OID. В меню "Oracle Internet Directory" выбрать

"Security > Wallets".

Откроется окно со списком зарегистрированных контейнеров Oracle Wallet. Каждый wallet содержит свой список

сертификатов и ключей.

Нажать на кнопку "Import" и импортировать подготовленный ранее wallet с новым сертификатом.

Для импорта указать файл с расширением .sso, поставить отметку, что это "auto-login" (не требует пароля для

использования) и указать имя, под которым данный wallet будет отображаться в списке.

9.3.2. Затем в меню "Oracle Internet Directory" выбрать "Administration > Server Properties".

Для изменения настроек SSL для экземпляра OID нажать на ссылку "Change SSL Settings".

В открывшемся окне отметить флаг "Enable SSL", выбрать из списка "Server Wallet Name" wallet с новым

сертификатом и выставить в параметре "SSL Authentication" значение "Server Authentication". Сохранить

изменения.

9.3.3. После внесения изменений экземпляр OID необходимо перестартовать: в меню "Oracle Internet Directory"

выбрать "Control > Stop", затем "Control > Start".

9.3.4. Повторить процедуру для всех зарегистрированных экземпляров OID.