Мошенничество в сфере высоких технологий

реклама

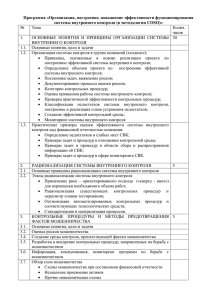

Мошенничество в сфере высоких технологий: Как обеспечить эффективную фф у профилактику, р ф у, выявление и оперативное расследование Бажин А.И. А И CISA тезисы Анализ статистики инцидентов; Причины мошенничества; Факторы успеха в противодействии: 1. 1 2. 3. z z z Факторы успеха в расследовании: 4. z z z 5. Ополчением войну О й не выиграть: организация и финансирование; Один в поле не воин: интеграция усилий; Не числом числом, а умением: системный подход; Написано пером – не вырубишь топром: системы мониторинга и журналирования; Семь раз отмерь – один раз отрежь: достаточность улик и их юридическая значимость; Тяжело в учении – легко в бою: оперативная готовность сил и средств для расследования; Выводы Анализ статистики инцидентов 1. А 1 Аналитика Гартнер: Г за последние 12 месяцев поиск по термину Fraud по базе данных Гартнер осуществлялся – 269 раз; для сравнения: zInformation I f ti security it – 949 раз zAntivirus – 734 раза zNetwork security y – 321 р раз zFraud – 269 раз zAccess control – 169 раз zISO 27001 – 135 раз ! Тематике мошенничества – профессионалы в области ИТ/ИБ уделяют значительное внимание, как минимум в топ 10 запросов по ИБ - тематика мошенничества попадает; Анализ статистики инцидентов II 2. Наиболее острой зоной для мошенничества остается – финансовый сектор, однако, проблема актуальна и для государственных/муниципальных учреждений, сферы образования, р , крупных ру компаний: операторов р р связи,, энергетических компаний, здравоохранения, сетевых ритейлеров и транспортных компаний; 3 В Москве каждые 2 месяца регистрируется в МВД порядка 6 3. случаев мошенничеств с использованием систем ДБО. Средний ущерб по каждому из инцидентов составляет 3-5 млн. рублей. Р Реальных инцидентов может быть б в десятки раз больше. б Информация предоставлена компанией Групиб. Анализ статистики инцидентов III z1994 ~ 12 млн. долларов было похищено у Ситибанка, практически все деньги были б возвращены, не удалось вернуть около 250 000 долларов - дело Владимира Левина; Lenta.ru 11/07/2008 z2008 – процесс над бывшим руководителем проектов управления развития систем процессингового р р ц ц центра р ОАО "Альфа-банк" ф Александром Паймуллиным. В начале 2008 года бухгалтерия банка выявила недостачу — около $1 млн. Газета «Коммерсантъ» № 173(3990) от 25.09.2008 z 2009 - Замоскворецкий суд Москвы приговорил к восьми годам заключения машиниста Московского метрополитена Алексея Лепехина, который, по версии следствия, незаконно перевел на свою банковскую карту более 85 миллионов рублей. www.vesti.ru от 20.02.2009 z 2009 Пенсионный фонд РФ заявил о раскрытии крупного мошенничества, в ходе которого были похищены 1,25 миллиарда рублей. www.lenta.ru от 17.11.2009 ! хорошая практика - оценить риск мошенничества, Например экспертная оценка фрода Например, для банка из топ 20 - от 1 000 000 до 5 000 000 долларов возможных прямых Причины мошенничества в СВТ Актуальные для РФ причины можно разбить на 3 группы: А ) мотивация: 1. 2. Дополнительные усилия стран запада по борьбе с киберпреступностью, что приводит к смещению зон приоритетов у российских «хакеров», возврат на Российский рынок; Последствия кризиса (например, невозможность выплаты ипотеки) и возможные флуктуации экономики в будущем; Б) возможность совершить преступление: 1. 2 2. 3. 4. Недостаточная осведомленность первых лиц компаний о вероятности и величине угроз мошенничества и как следствие - отсутствие четко определенной политики в отношении мошенничества и инструментов реализации и контроля; Незнание персоналом базовых требований ИБ, ИБ позволяющих существенно снизить риск типовых угроз и схем мошенничества и как следствие - халатность; Отсутствие адекватных угрозам организационных мер и технических средств защиты; Применение известных/типовых методов мошенничества в России в связи с развитием информационных технологий и увеличением доли безналичных платежей; В) возможность уйти от ответственности: 1. 2. 3. Отсутствие опыта у компаний по проведению расследований и доведению дела до суда; Недостаточная развитость законодательства; хотя в последнее время наметилась позитивная тенденция – например, поправки в ст. 187 УК; Эффективное трансграничное взаимодействие преступных групп в рамках стран СЭВ и бывших республик СССР и, напротив - дополнительные сложности для правоохранительных органов; ! Мошенничество в сфере высоких технологий – системная проблема. Без программы по управлению рисками мошенничества она не решается. Причины мошенничества в СВТ Дополнительно можно более детально рассмотреть основные причины, на которые стоит обратить внимание: - отсутствие у пользователей антивирусного ПО; - нежелание выполнять требования и рекомендации ИБ; - недостаточность средств защиты в самом электронном канале с целью снижения его стоимость, например – устаревшие банкоматы или использование ДБО без EFM систем; - недостаточность средств внутреннего контроля и управления рисками; - избыточные права доступа; Факторы успеха в противодействии 1 1. О Ополчением войну й не выиграть: z Стратегия компании должна учитывать риски фрода, хорошая практика, если ответственный – уровня члена Правления; Нужно концептуальное понимание ролей основных «рабочих» рабочих служб, служб отвечающих за мошенничество, например, для Банка – это могут быть: внутренняя безопасность, ИБ, опер- поддержка, процессинг/карточки; Детализация распределения зон ответственности между подразделениями участниками процесса: внутренний контроль, контроль внутренняя безопасность, риски, ИБ, операционная поддержка, бизнес подразделения, бухгалтерия, ИТ, юридическая служба, PR&GR, комплайнс; Политика и Программа мер по внедрению Политики, Политики как результат: регламенты, отлаженные процессы и технологии, снижение фактических потерь и рост предотвращенных; Архитектура и зрелость компании должны быть достаточны для обеспечения выполнения дополнительных задач; так для эффективного обеспечения задач в Банке, которые могут быть возложены на ИБ, нужен уровень зрелости по Стандарту Банка России не ниже 3, а для ИТ важно наличие процессов управления изменениями и конфигурациями в соответствии с ITSM; z z z z Факторы успеха в противодействии При определении стратегии стратегии, на основе анализа рисков нужно принять решение по какому пути обеспечить управление рисками мошенничества: А) централизованная система противодействия мошенничеству, основанная на примерах лучшей практики организации системы внутреннего контоля, ИБ, ВБ, Комплайнс и управления рисками; в этом случае возможна интеграция усилий и системный подход; Б) децентрализованная, когда определяются – наиболее узкие места и типовые риски мошенничества и частные меры по управлению; ! Для крупных компаний второй подход может привести к р у негативным результатам. !В любом случае проблема должна решаться системно, даже при реализации децентрализованного подхода, что бы отдельные части можно было свести в единое целое Пример зон ответственности Функция ИБ ВБ Владелец Enterprise Fraud Management систем + - Технический анализ журналов и систем + - Взаимодействие с правоохранительными органами - + Предварительное расследование для получения информации о конечных получателях похищенных средств +// + Юридическая экспертиза договоров, договоров подписей и т.д. - + Аудит/проверки + + Затраты на программу ! В каждом конкретном случае руководство определяет – снижать риск или принимать, в случае снижения, есть типовые функции, под которые нужны штатные единицы и технологии, формирует р ру бюджет д затрат, р , например, р р, можно выделить д что ф следующие роли, требующие выделенный штат: z ВБ (оперативная работа, расследование, возбуждение дела и сопровождение дела в суде) – «оперативники»; z Карточки/процессинг – «фрод фрод офицеры офицеры»;; z ИБ – «инцидент менеджеры»; z Бизнес подразделение – «контролеры», «контролеры качества» (QA); Дополнительно требуются технологии: Enterprise Fraud Management Tools (системы уровня предприятия – позволяющие обеспечить обнаружение, анализ и управление фродом в соответствии с единой методологией в наиболее критичных точках обработки финансовых транзакций/информации) и Security Information and Event Management Которые в свою очередь могут быть эффективны при наличии технических средств защиты и достаточного уровня зрелости ИТ системы мониторинга р и журналирования; ур р ; А)) специализированные ц р EFM системы, спроектированы р р для д выявления фр фрода; д бывают, как узко – специализированными, например для ДБО, так и охватывающими прочие каналы: АБС, электронная почта, документооборот, телефония, бухгалтерия, платежи, системы логистики и т.д.; как правило достаточно дороги и сложны во внедрении, заложенные в них правила по обнаружению б фрода ф не всегда универсальны, опираются на специфику ф региона, что не всегда актуально для России; Б) системы для сбора и анализа электронных журналов - Security Information and Event Management (SIEM) ; как правило используются как транспорт и архив для EFM систем; с с е бо более ее подходят о о для выявления е ссистемных с е соб событий, й таких а как а подбор пароля, несанкционированный доступ, и т.д. достаточно сложно настраиваемы для анализа фрода, т.к. в их архитектуре не заложены механизмы корреляции финансовых событий; делятся на два класса: сборщики и агрегаторы логов и снифферы сетевого трафика; так же достаточно дорогие решения; ! Указанные системы могут быть эффективно внедрены в случае если ИТ прикладная и системная архитектуры построены на промышленных решениях, использующих промышленные СУБД и т.д. и при наличии технических средств защиты, как на уровне серверов, так и на уровне сети, так если в компании нет эшелонированной антивирусной защиты, и средств межсетевого экранирования и т.д. то внедрять EFM и SIEM решения рано; ! Западные д решения, р , как правило р не уучитывают специфику ц ф у РФ,, в последнее д время наметилась тенденция появления на рынке отечественных решений системы мониторинга и журналирования; С) системы электронного архива, необходимы для восстановления всех деталей инцидента Дополнительную информацию можно посмотреть на z Gartner MarketScope for Enterprise Fraud Management, 2009 год z Magic Quadrant for Security Information and Event Management Management, 2009 год ! Следует отметить важность сбора юридически значимых доказательств, в этом случае необходимо согласовать требования к следующим процессам: А)) процесс р ц предоставления р д доступа; д у ; Б) процесс журналирования и резервного копирования/архивирования; В ряде случаев может потребоваться ЭЦП. оперативная готовность сил и средств для расследования Одним из элементов реализации программы по противодействию фроду является проверка достаточности сил и средств для а) обнаружения б) реагирования в) предотвращения и/или возврата активов г) поиска и инициирования наказания виновных; В этом случае есть два подхода – внешняя оценка – аудита или прохождение по инциденту, даже незначительному, всех этапов от подготовки заявления в УСТМ до сопровождения дела в суде с привлечением специализированной компании компании, имеющей опыт в расследовании фактов мошенничества. Выводы 1. 2. 3. Противодействие П й мошенничеству – сложная задача, требующая системного подхода; Процессы р ц противодействия р д фроду фр ду должны д быть интегрированы в общую систему управления рисками и систему внутреннего контроля для крупных компаний и приниматься во внимание средним и малым бизнесом при управлении и планировании; Технологии играют важную роль, но внедрение системы не даст положительного эффекта, фф б без становления процесса и/или определения функций по данной задаче; Отдельное спасибо выражаю Илье Сачкову и коллегам за помощь в подготовке материалов и критику.